Supports de cours

Projet d'administration (2016-2017 semestre 2)

theme 0

Ce thŤme est un thŤme optionnel. Si vous le rťalisez, il servira ŗ remplacer un thŤme moins bien rťussi.

Vous pouvez le faire en binome.

Vous devez rendre votre travail sous la forme d'un fichier zip nomme M1ASR_theme0_votreNom1_votrenom2.zip contenant le pdf de votre rapport et les captures de trames dans un format que wireshark peut ouvrir. L'URL de chargement du theme0 est: https://entrepot.ibisc.univ-evry.fr/u/d/1a6be0b888/ Elle est protťgťe par un mot de passe que vous donnera votre enseignant.

date de rendu des projets : 13 mars 2017 23h00 dernier dťlai (le lien de tťlťchargement sera fermť ŗ 23h00 donc ne le faites pas au dernier moment)

L'objectif est de monter une maquette ayant les particularitťs suivantes :

- chaque machine virtuelle est une machine virtuelle debian 8;

- chaque machine virtuelle a une interface rťseau reliťe au rťseau

Host-Only qui sert ŗ la liaison avec le vrai pc (hŰte). Cette interface, contrairement aux autres est en DHCP.

- La maquette est constituťe de 2 rťseaux: R1 et R2.

- A (192.168.10.1) et B (192.168.10.2) sont sur R1 (vmnet2)

- B (192.168.20.2) et C (192.168.20.3) sont sur R2 (vmne

- L'ensemble des machines ont une configuration IP statique configurťe dans le fichier /etc/network/interfaces;

Votre travail :

- mettre en place la maquette

- vous connecter via "ssh -X" sur chaque machine virtuelle en

affichant sur votre poste de travail Linux une application graphique (xeyes

fera l'affaire pour le test). fournir une copie d'ťcran du rťsultat. si votre poste de travail est une machine personnelle sous windows, vous Ítes dispensť de cette question mais vous devez expliquer pourquoi ce n'est pas si simple depuis windows et ce qu'il faudra installer pour que Áa soit possible.

- Ítre capable de transfťrer des fichiers entre chaque machine virtuelle et le poste de travail (expliquez avec quels outils/protocoles et montrez en un exemple)

- faire en sorte que toutes les machines A, B et C, arrivent ŗ communiquer entre elles

- ťtudier le trajet d'un paquet de A ŗ C :

- indiquer les dťcisions de routage prises par chaque machine

- comparer les adresses IP/sources des paquets de A ŗ C sur le segment A-B et sur le segment B-C du trajet

- dans ce cas, on pourra avoir intťrÍt ŗ faire une capture de

trame sur le rťseau R1 et, en mÍme temps, une capture de trame sur le

rťseau R2

- ťtudier les requÍtes ARP sur les rťseaux R1 et R2 ainsi que sur le rťseau de liaison avec votre poste de travail : on dinstinguera les requÍtes ARP des requÍtes ARP gratuites en indiquant la raison pour laquelle elles ont ťtť ťmises. Votre travail s'appuiera sur des captures de trames.

theme 1 : tolťrance de panne avec Packet Filter

Ce projet est un projet individuel.

Vous devez rendre votre travail sous la forme d'un fichier zip nomme M1ASR_theme1_votreNom1.zip contenant le pdf de votre rapport et les captures de trames dans un format que wireshark peut ouvrir. L'URL de chargement du theme0 est: https://entrepot.ibisc.univ-evry.fr/u/d/443adecbcf/ Elle est protťgťe par un mot de passe que vous donnera votre enseignant.

date de rendu : lundi 20 mars 2017 ŗ 23h00 dernier dťlai (le lien de tťlťchargement sera fermť ŗ 23h00 donc ne le faites pas au dernier moment)

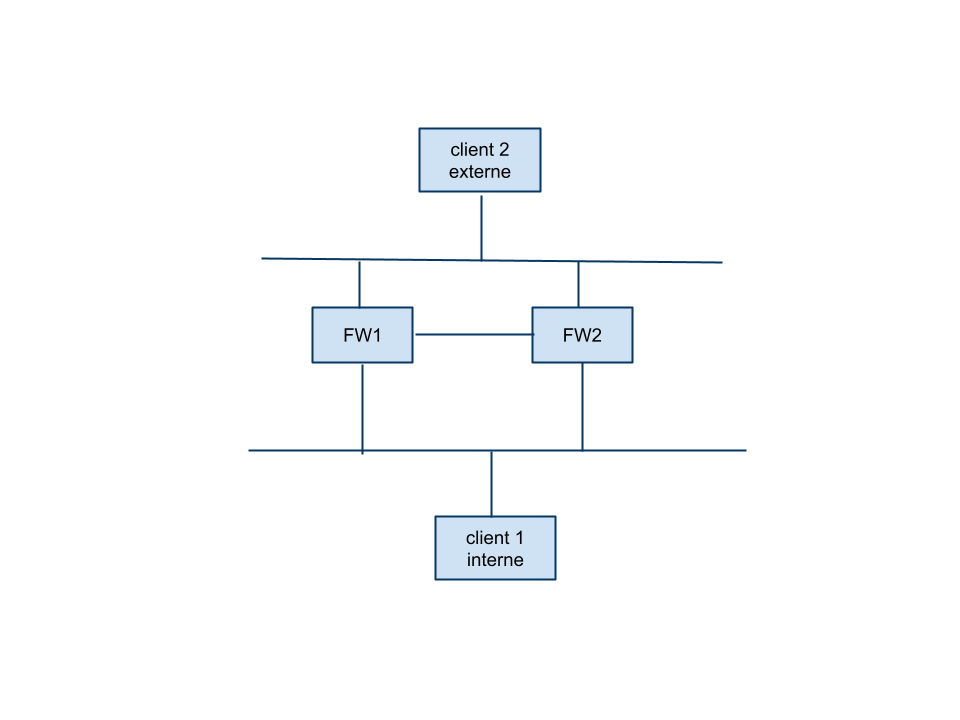

On vous demande de monter une maquette avec des routeurs-coupe feu

statefull supportant la tolťrance de panne via le protocole CARP : si 'lun des routeurs tombe

en panne, l'autre prend le relais. Vous Ítes libres du choix des

systŤmes d'exploitation (OpenBSD ou FreeBSD). Vous

expliquerez et mettrez en ťvidence :

- les protocoles en jeu

- l'intťrÍt et les scťnarios d'utilisation des ip/Mac virtuelles

- les cas de figure oý un dialogue entre coupe-feu est nťcessaire et ce qui contient ce dialogue.

- vous ferez des tests pour illuster l'impact sur un poste client

de la mise hors service d'un coupe feu puis de la remise en service

d'un coupe feu.

ŗ chaque fois que c'est pertinent, vous appuierez votre discours sur la

documentation de rťfťrence et des captures de trames pour la mise en

ťvidence des phťnomŤnes sur votre maquette.

Vous fournirez les captures de trames wireshark utilisťes dans votre

rapport. A noter : ces captures doivent Ítre personnelles. Il n'est pas

autorisť ŗ un ťtudiant d'utiliser les captures rťalisťes sur la

maquette d'un autre ťtudiant.

Un exemple de maquette :

theme 2

Projet individuel.

Vous devez rendre votre travail sous la forme d'un fichier zip nomme M1ASR_theme2_votreNom1.zip contenant le pdf de votre rapport et les captures de trames dans un format que wireshark peut ouvrir. L'URL de chargement du theme2 est: https://entrepot.ibisc.univ-evry.fr/u/d/4792661c57/ Elle est protťgťe par un mot de passe que vous donnera votre enseignant.

date de rendu : jeudi 6 avril 2017 ŗ 23h00 dernier dťlai (le lien de tťlťchargement sera fermť ŗ 23h00 donc ne le faites pas au dernier moment)

On vous demande de mettre en oeuvre et d'ťtudier au moins 2 solutions

diffťrentes permettant de palier certains problŤmes de

l'authentification par mot de passe :

- keylogger sur la machine, personne qui vous regarde pendant la phase de connexion (ou camťra);

- rťseau peu sur (i.-e. le trafic est intťgralement sniffť);

- de faÁon gťnťrale, de palier toute possibilitť de rejeu des ťlťments d'authentification.

L'une des deux solutions sera forcťment celles des mots de passe jetables (otpw ou opie ou ~). L'autre est laissťe ŗ votre libre initiative.

Des yubikeys pourront vous Ítre prťtťe sur demande.

theme 3

Projet en binome (ou individuel si vous prťfťrez)

Vous devez rendre votre travail sous la forme d'un fichier zip nomme M1ASR_theme3_votreNom1_votreNom2.zip contenant le pdf de votre rapport. L'URL de chargement du theme2 est: https://entrepot.ibisc.univ-evry.fr/u/d/626973e370/ Elle est protťgťe par un mot de passe que vous donnera votre enseignant.

date de rendu : mercreid 3 mai 2017 ŗ 23h59 dernier dťlai (le lien de tťlťchargement sera fermť ŗ 19h00 donc ne le faites pas au dernier moment)

L'authentification d'un client openvpn peut se faire de diffťrente maniŤre notamment :

- par certificat

- par login/mot de passe

- par clef secrŤte (via tls-auth)

Ce projet a deux objectifs:

- ťtudier et comparer les modes d'authentification d'openvpn

- mettre en oeuvre et analyser les composants permettant de gťnťrer et gťrer des certificats clients

On vous demande :

- de mettre en oeuvre un authentification par certificats via des certificats ťmis par votre propre autoritť de certication autosignťe

- de mettre en oeuvre au moins une autre mťthode d'authentification

- d'ťtudier les divers fichiers nťcessaires pour la gťnťration des certificats, le fonctionnement de votre autoritť de certification

- d'ťtudier, d'un point de vue sťcuritť, les mťthodes ci-dessus et de faire des prťconisations de bonnes pratiques.